2022-09-30

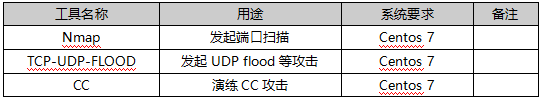

1、攻防演練使用的工具及系統

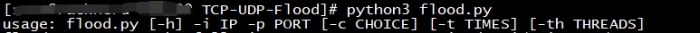

2、演練攻擊開始

使用TCP-UDP-FLOOD攻擊,攻擊源會模擬發送UDP數據包,被攻擊機器因為流量滿載導致業務中斷,表現為丟包,時延變大,業務中斷等。

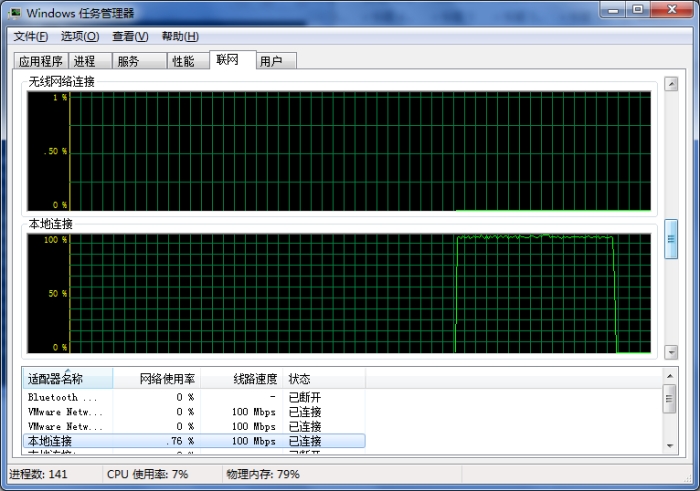

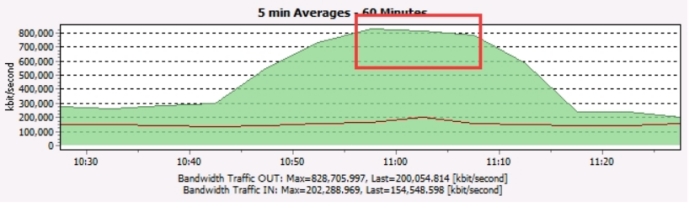

3、UDP flood 攻擊現象

攻擊現象發生時網絡使用率非常高,導致鏈路擁塞。

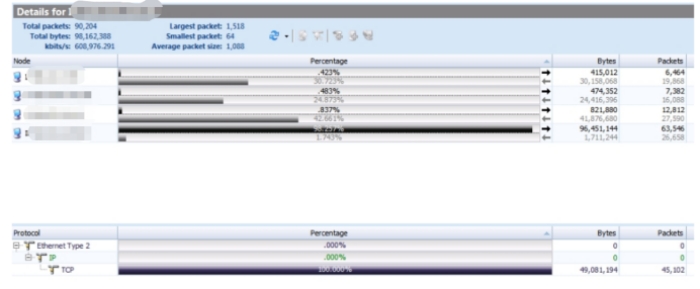

4、啓用應急響應預案

打開抓包服務器進行抓包分析,判斷攻擊源IP以及目標IP,查看hostmonitor告警以及PRTG流量監控有流量激增,判斷為有DDOS攻擊。

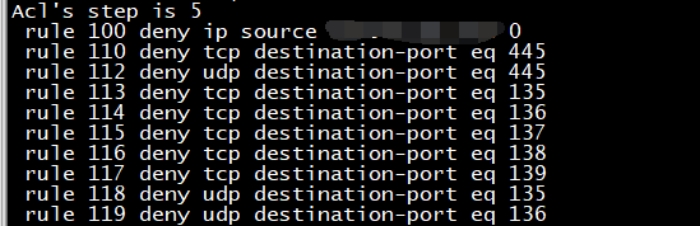

5、對攻擊源地址進行封堵

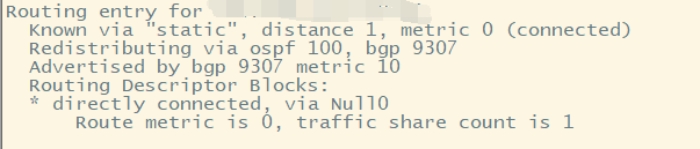

登錄出口核心設備上,針對攻擊源寫ACL進行封堵,並對攻擊目標寫黑洞路由,使攻擊源無法訪問攻擊源,強制中斷攻擊。

6、檢查服務器業務和出口流量正常後,已成功攔截本次UDP-FLOOD攻擊。

演練過程中,攻防雙方通過多種攻擊手段,最大限度還原網絡攻防場景,開展實兵、實網、實戰網絡攻防。攻擊方對目標系統的網絡安全隱患、客戶業務系統風險漏洞和脆弱點進行探測掃描攻擊;防守方同步開展網絡安全監測、預警、分析、處置等全過程應急響應,及時排查整改安全風險隱患,提升安全等級,檢驗提升常見安全漏洞修復和重要信息系統網絡安全防範能力,達到以攻防模擬演練促動整改、以演練堵塞漏洞、以演練防控風險,以演練鍛鍊防守隊伍的目的。同時加強網絡安全閉環管理,不斷提高整體數據中心網絡安全防護能力,為迎接十一國慶節以及黨的二十大勝利召開營造安全穩定的網絡環境。

本次攻防演練,不僅提升了潤迅數據中心IDC網絡安全整體防護能力,並以良好的狀態防範後續網絡信息安全事故的發生。在以後的信息安全防護中,潤迅數據將持續完善IDC網絡安全設備配備,強化網絡安全相關制度及應急預案的落實,切實提升網絡安全防護能力和應急處置能力,為廣大用戶提供更加優質與高效的IDC服務。